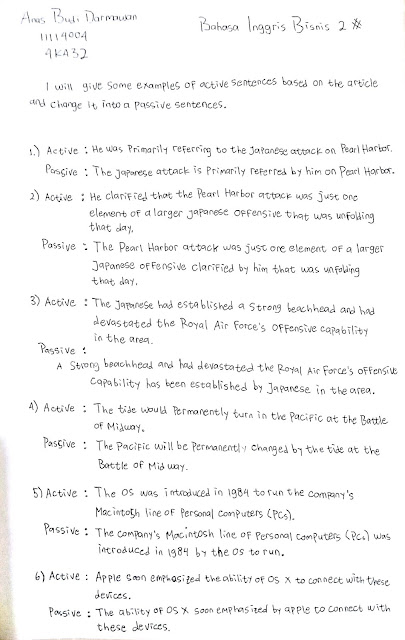

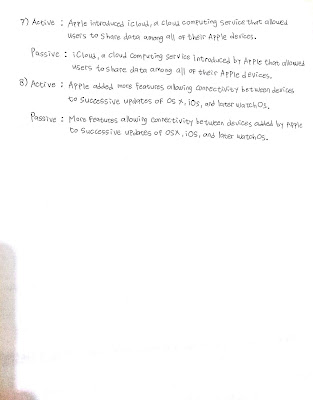

I will give some examples of active sentences based on

the article and change it into a passive sentences.

*Active

sentences are indicated by underline

1.

The first article

Pearl Harbor in

Context

When U.S. Pres. Franklin D. Roosevelt declared that

December 7, 1941, would be “a date which will live in infamy,” he was

primarily referring to the Japanese attack on Pearl Harbor. However, later

in that same speech, he clarified that the Pearl Harbor attack was just one

element of a larger Japanese offensive that was unfolding that day. On

December 8 local time (the following locations are on the other side of the

International Date Line from the United States), several hours before the first

planes were sighted over Pearl Harbor, Japanese forces began an amphibious

invasion of Malaya. By that evening, the Japanese had established a strong

beachhead and had devastated the Royal Air Force’s offensive capability in the

area. Japanese bombers from Formosa struck U.S. airfields in the

Philippines, destroying more than half of the U.S. Army’s aircraft in the Far

East and wiping out the largest contingent of B-17 Flying Fortresses outside the

continental United States. Japanese bombers launched from the Marshall Islands

targeted the American garrison on Wake Island as the prelude to a land invasion

(the repulse of an initial amphibious assault on December 11 was the first

tactical defeat suffered by the Japanese navy in World War II). British air

power in Hong Kong was destroyed by a Japanese air raid, and Japanese land

forces invaded Thailand. Air raids on

Guam preceded an invasion that the island’s meager defensive units were ill

equipped to repel; American forces surrendered on December 10. In Shanghai the

gunboats USS Wake and HMS Peterel (U.S. and British flagged, respectively)

presented the only obstacles to Japanese occupation of the city’s International

Settlement. The Peterel was sunk by Japanese fire after a spirited but

ultimately futile defense, while the Wake’s skeleton crew was overwhelmed by a

Japanese boarding party, making that ship the only one in the U.S. Navy to be

captured intact during World War II. As Roosevelt summarized, “Japan has,

therefore, undertaken a surprise offensive extending throughout the Pacific

area.”

These successes were entirely in keeping with Japanese

Adm. Yamamoto Isoroku’s appraisal of the situation in the Pacific prior to

hostilities. “In the first six to twelve months of a war with the United States

and Great Britain, I will run wild and win victory upon victory. But then, if

the war continues after that, I have no expectation of success.” (This is

likely the inspiration for the apocryphal “sleeping giant” quote commonly

attributed to Yamamoto.) Indeed, almost exactly six months after Pearl Harbor, the

tide would permanently turn in the Pacific at the Battle of Midway. Yamamoto’s

sweeping, excessively complex battle plans, which had served him well in

December 1941, would prove to be his undoing at Midway. American naval pilots,

aided by decrypted Japanese communications and no small amount of luck,

destroyed Japan’s first-line carrier force and effectively deprived Japan of

the ability to prosecute an offensive war in the Pacific.

2. The second article

Mac OS

OPERATING SYSTEM

Mac OS, operating system (OS) developed by the

American computer company Apple Inc. The OS was introduced in 1984 to run

the company’s Macintosh line of personal computers (PCs). The Macintosh

heralded the era of graphical user interface (GUI) systems, and it inspired

Microsoft Corporation to develop its own GUI, the Windows OS.

Apple’s marketing for the introduction of the

Macintosh focused heavily on its operating system’s intuitive ease of use.

Unlike virtually all other contemporary PCs, the Mac OS (initially designated

simply System Software, with a version number appended) was graphically based.

Rather than typing commands and directory paths at text prompts, users moved a

mouse pointer to visually navigate the Finder—a series of virtual folders and

files, represented by icons. Most computer operating systems eventually adopted

the GUI model. In the 1980s Apple made an agreement allowing Microsoft to use

certain aspects of the Mac interface in early versions of Windows. However,

except for a brief period in the 1990s, Mac OS has never been licensed for use

with computers made by manufacturers other than Apple.

Later Mac OS releases introduced features such as

Internet file sharing, network browsing, and multiple user accounts. In 1996

Apple acquired rival NeXT Computers, which was founded by Steven Jobs after his

departure from Apple, and in 2001 the

company rolled out Mac OS X, a major redesign based on both the NextStep system

and Apple’s most recent OS release. OS X ran on a UNIX kernel (core software

code) and offered technical advances such as memory protection and preemptive

multitasking, along with a more versatile Finder, an elegant-looking interface

called Aqua, and a convenient graphical “Dock” bar for launching frequently

used applications. Updates to OS X added features such as automated backups and

a “Dashboard” manager for small, handy applications called widgets.

From 2007 Apple unveiled a number of mobile devices

that could access the Internet, including the iPhone smartphone and the iPad

tablet computer. Apple soon emphasized the ability of OS X to connect with

these devices. In 2011 Apple introduced iCloud, a cloud computing

service that allowed users to share data among all of their Apple devices, for

both OS X and the mobile operating system iOS. Apple added more features

allowing connectivity between devices to successive updates of OS X, iOS, and

later watchOS (the operating system for the Apple Watch smartwatch). These

features included the ability to receive phone calls (made to the iPhone) and

the means of quickly sharing data (such as photos and text) among devices.

Thursday, December 28, 2017

Audit Teknologi Sistem Informasi #

0

comment

Rangkuman Tugas Audit Teknologi Sistem Informasi

PENGERTIAN AUDIT

Secara

umum dikenal tiga jenis audit; Audit keuangan, audit operasional dan audit

sistem informasi ( teknologi informasi ). Audit berarti membandingkan antara

kegiatan yang seharusnya terjadi, membandingkan antara kondisi dan kriterianya.

Pengertian audit menurut PSAK ( Pernyataan Standar Keuangan ) adalah suatu

proses sistematik yang bertujuan untuk memperoleh dan mengevaluasi bukti yang

dikumpulkan atas pernyataan atau asersi tentang aksi – aksi ekonomi, kejadian –

kejadian dan melihat tingkat hubungan antara pernyataan atau asersi dan

kenyataan, serta mengomunikasikam hasilnya kepada yang berkepentingan.

Audit

TI merupakan proses pengumpulan dan evaluasi bukti – bukti untuk menentukan

apakah sistem komputer yang digunakan telah dapat melindungi aset milik

organisasi, mampu menjaga integritas data, dapat membantu pencapaian tujuan

organisasi secara efektif, serta menggunakan sumber daya yang dimiliki secara

efisien, seiring dengan meningkatnya penggunaan TI untuk mensupport aktifitas

bisnis. Istilah lain dari audit teknologi informasi adalah audit komputer yang

banyak dipakai untuk menentukan apakah aset sistem informasi perusahaan itu

telah bekerja secara efektif, dan integratif dalam mencapai target

organisasinya.

Ada

beberapa aspek yang diperiksa pada audit sistem teknologi informasi, yaitu :

- Audit secara keseluruhan menyangkut efektifitas

- Efisiensi

- Availibility system

- Reliability

- Confidentiality

- Integrity

- Serta aspek security

JENIS AUDIT SISTEM INFORMASI

Pendekatan

Umum pada Audit Sistem Informasi terbagi menjadi tiga tahap, yaitu :

1. Kaji ulang awal dan evaluasi wilayah yang

akan di audit dan persiapan rencana audit

2. Kaji ulang dan evaluasi pengendalian yang

terperinci

3. Pengujian kelayakan dan diikuti dengan

analisis dan pelaporan hasil

a) Audit

Aplikasi Sistem Informasi

Audit

aplikasi biasanya meliputi pengkajian ulang pengendalian yang ada di setiap

wilayah pengendalian aplikasi (input, pemrosesan, dan output). Teknologi khusus

yang digunakan akan tergantung pada kecerdasan dan sumber daya yang dimiliki

auditor.

b) Audit

Pengembangan Sistem Aplikasi

Diarahkan

pada aktivitas analisis sistem dan programmer yang mengembangkan dan

memodifikasi program program aplikasi, file dan prosedur – prosedur yang

terkait.

c) Audit

Pusat Layanan Komputer

Audit

terhadap pusat layanan komputer normalnya dilakukan sebelum audit aplikasi

untuk memastikan integritas secara umum atas lingkungan yang di dalamnya

aplikasi akan berfungsi.

Definisi

umum dari audit adalah melakukan evaluasi terhadap orang, organisasi, sistem,

proses, perusahaan, proyek atau produk. Istilah ini paling sering merujuk pada

audit di bidang akuntansi, tapi konsep serupa juga ada pada manajemen proyek,

manajemen mutu, dan untuk konservasi energi.

METODE AUDIT TEKNOLOGI INFORMASI

Karakteristik

dalam kegiatan auditing antara lain:

- Objektif independen, yaitu tidak tergantung pada jeis aktivitas organisasi yang di audit.

- Sistematis : terdiri dari tahap demi tahap proses pemeriksaan

- Bukti yang memadai : mengumpulkan, mereview, dan mendokumentasikan kejadian – kejadian

- Kriteria : untuk menghubungkan pemeriksaan dan evaluasi bukti – bukti

AUDIT DALAM TEKNOLOGI INFORMASI

Audit

teknologi informasi, atau audit sistem informasi, merupakan pemeriksaan kontrol

dalam teknologi Informasi (TI) infrastruktur. Audit TI adalah proses

pengumpulan dan penilaian bukti sistem informasi organisasi, praktik, dan

operasi. Evaluasi bukti yang diperoleh menentukan jika sistem informasi yang

menjaga aset, memelihara integritas data, dan beroperasi secara efektif untuk

mencapai tujuan organisasi atau tujuan. Tinjauan ini dapat dilakukan bersamaan

dengan audit laporan keuangan, audit internal, atau bentuk lain dari

keterlibatan pengesahan. Audit TI juga dikenal sebagai audit pengolahan data

otomatis ( ADP : Automated Data Processing ) dan audit komputer, sebelumnya

disebut audit pengolahan data elektronik ( EDP : Electronic Data Processing ).

TUJUAN AUDIT TEKNOLOGI INFORMASI

Tujuan

audit TI untuk mengevaluasi pengendalian internal pada sistem desain dan

efektifitas. Hal ini tidak terbatas pada efisiensi dan protokol keamanan,

proses pembangunan, dan pemerintahan atau pengawasan TI. Tujuannya adalah untuk

mengevaluasi kemampuan organisasi untuk melindungi aset informasi dan baik

mengeluarkan informasi kepada pihak yang berwenang.

ISTILAH TATA KELOLA AUDIT TEKNOLOGI INFORMASI

Pengertian

tata kelola teknologi informasi menurut para ahli, diantaranya sebagai berikut

:

- Kapasitas organisasi untuk mengendalikan formulasi dan implementasi strategi teknologi informasi dan mengarahkan kepada kepentingan pencapaian daya saing korporasi.

- Tata kelola teknologi informasi adalah pertanggung jawaban dewan direksi dan manajemen eksekutif. Hal ini merupakan bagian yang terintegrasi dengan tata kelola perusahaan dan berisi kepemimpinan dan struktur sertaa proses organisasi yang menjamin bahwa organisasi teknologi informasi mengandung dan mendukung strategi serta tujuan bisnis.

- Tata kelola teknologi informasi adalah penilaian kapasitas organisasi oleh dewan direksi, manajemen eksekutif, manajemen teknologi informasi untuk mengendalikan formulasi dan implementasi strategi teknologi informasi dalam rangka mendukung bisnisnya.

AUDIT TEKNOLOGI INFORMASI DARI EDP

Audit

teknologi informasi ( Electronic Data Processing Auditing ) adalah :

1. Electronic data processing auditing (

Audit EDP ) adalah suatu proses mengumpulkan data dan menilai bukti untuk

menentukan apakah sistem komputer mampu mengamankan aset, memelihara kebenaran

data, mampu mencapai tujuan organisasi perusahaan secara efektif dan

menggunakan aset perusahaan secara hemat.

2. Weber memberikan definisi tersendiri mengenai audit

EDP. Weber menyebutkan Auditing EDP adalah suatu proses pengumpulan dan

penilaian bukti untuk menentukan apakah suatu sistem komputer melindungi

aktiva, mempertahankan integritas data, mencapai tujuan organisasi secara

efektif, dan menggunakan sumber daya secara efisien.

Tahapan

– tahapan dalam audit EDP tidak berbeda dengan audit pada umumnya, yaitu

sebagai berikut :

1. Tahapan perencanaan

Sebagai

suatu pendahuluan mutlak perlu dilakukan agar auditor mengenal benar obyek yang

akan diperiksa sehingga menghasilkan suatu program audit yang didesain

sedemikian rupa agar pelaksanaannya akan berjalan efektif dan efisien.

2. Mengidentifikasikan risiko dan kendali

Untuk

memastikan bahwa qualified resource sudah dimiliki, dalam hal ini aspek SDM

yang berpengalaman dan juga referensi praktik – praktik

3. Mengevaluasi kendali dan mengumpulkan

bukti – bukti

Melalui

berbagai teknik termasuk survei, interview, observasi, dan review dokumentasi

4. Mendokumentasikan

Mengumpulkan

temuan – temuan dan mengidentifikasikan dengan auditee

5. Menyusun laporan

Mencakup tujuan pemeriksaan, sifat, dan

kedalaman pemeriksaan yang dilakukan

COBIT

adalah merupakan kerangka panduan tata

kelola TI dan atau bisa juga disebut sebagai toolset pendukung yang bisa

digunakan untuk menjembatani antara kebutuhan dan bagaimana teknis pelaksanaan

pemenuhan kebutuhan tersebut dalam suatu organisasi. COBIT memungkinkan

pengembangan kebijakan yang jelas dan sangat baik digunakan untuk IT kontrol

seluruh organisasi, membantu meningkatkan kualitas dan nilai serta

menyederhanakan pelaksanaan alur proses sebuah organisasi dari sisi penerapan

IT.

Cobit

memiliki 4 Cakupan Domain :

1. Perencanaan

dan Organisasi (Plan and Organise)

Domain

ini mencakup strategi dan taktik yang menyangkut identifikasi tentang bagaimana

TI dapat memberikan kontribusi terbaik dalam pencapaian tujuan bisnis

organisasi sehingga terbentuk sebuah organisasi yang baik dengan infrastruktur

teknologi yang baik pula.

2. Pengadaan

dan Implementasi (Acquire and Implement)

Untuk

mewujudkan strategi TI, solusi TI perlu diidentifikasi, dibangun atau diperoleh

dan kemudian diimplementasikan dan diintegrasikan dalam proses bisnis.

3. Pengantaran

dan Dukungan (Deliver and Support)

Domain

ini berhubungan dengan penyampaian layanan yang diinginkan, yang terdiri dari

operasi pada security dan aspek kesinambungan bisnis sampai dengan pengadaan

training.

4. Pengawasan

dan Evaluasi (Monitor and Evaluate)

Semua

proses TI perlu dinilai secara teratur dan berkala bagaimana kualitas dan

kesesuaiannya dengan kebutuhan kontrol.

Tingkat kemampuan pengelolaan TI pada skala maturity dibagi menjadi beberapa level :

1. Level 0 (Non-existent)

Perusahaan

tidak memiliki manajemen pada suatu proses, bahkan belum dapat menilai isu apa

saja yang perlu dipertimbangkan. Dalam skala ini, penting untuk dilakukan

evaluasi pengendalian dan dijadikan sebagai temuan yang penting.

2. Level 1 (Initial Level)

Pada

level ini, organisasi pada umumnya tidak menyediakan lingkungan yang stabil

untuk mengembangkan suatu produk baru. Ketika suatu organisasi kelihatannya

mengalami kekurangan pengalaman manajemen, keuntungan dari mengintegrasikan

pengembangan produk tidak dapat ditentukan dengan perencanaan yang tidak

efektif, respon sistem. Proses pengembangan tidak dapat diprediksi dan tidak

stabil, karena proses secara teratur berubah atau dimodifikasi selama

pengerjaan berjalan beberapa form dari satu proyek ke proyek lain. Kinerja

tergantung pada kemampuan individual atau term dan variasi dengan keahlian yang

dimilikinya.

3. Level 2 (Repeatable Level)

Pada

level ini, kebijakan untuk mengatur pengembangan suatu proyek dan prosedur dalam

mengimplementasikan kebijakan tersebut ditetapkan. Tingkat efektif suatu proses

manajemen dalam mengembangankan proyek adalah institutionalized, dengan

memungkinkan organisasi untuk mengulangi pengalaman yang berhasil dalam

mengembangkan proyek sebelumnya, walaupun terdapat proses tertentu yang tidak

sama. Tingkat efektif suatu proses mempunyai karakteristik seperti; practiced,

dokumentasi, enforced, trained, measured, dan dapat ditingkatkan. Product

requirement dan dokumentasi perancangan selalu dijaga agar dapat mencegah

perubahan yang tidak diinginkan.

4. Level 3 (Defined Level)

Pada

level ini, proses standar dalam pengembangan suatu produk baru

didokumentasikan, proses ini didasari pada proses pengembangan produk yang

telah diintegrasikan. Proses-proses ini digunakan untuk membantu manejer, ketua

tim dan anggota tim pengembangan sehingga bekerja dengan lebih efektif. Suatu

proses yang telah didefenisikan dengan baik mempunyai karakteristik; readiness

criteria, inputs, standar dan prosedur dalam mengerjakan suatu proyek,

mekanisme verifikasi, output dan kriteria selesainya suatu proyek. Aturan dan

tanggung jawab yang didefinisikan jelas dan dimengerti. Karena proses perangkat

lunak didefinisikan dengan jelas, maka manajemen mempunyai pengatahuan yang

baik mengenai kemajuan proyek tersebut. Biaya, jadwal dan kebutuhan proyek

dalam pengawasan dan kualitas produk yang diawasi.

5. Level 4 (Managed Level)

Pada

level ini, organisasi membuat suatu matrik untuk suatu produk, proses dan

pengukuran hasil. Proyek mempunyai kontrol terhadap produk dan proses untuk

mengurangi variasi kinerja proses sehingga terdapat batasan yang dapat

diterima. Resiko perpindahan teknologi produk, prores manufaktur, dan pasar

harus diketahui dan diatur secara hati-hati. Proses pengembangan dapat

ditentukan karena proses diukur dan dijalankan dengan limit yang dapat diukur.

6. Level 5 (Optimized Level)

Pada

level ini, seluruh organisasi difokuskan pada proses peningkatan secara

terus-menerus. Teknologi informasi sudah digunakan terintegrasi untuk

otomatisasi proses kerja dalam perusahaan, meningkatkan kualitas, efektifitas,

serta kemampuan beradaptasi perusahaan. Tim pengembangan produk menganalisis

kesalahan dan defects untuk menentukan penyebab kesalahannya. Proses pengembangan

melakukan evaluasi untuk mencegah kesalahan yang telah diketahui dan defects

agar tidak terjadi lagi.

Sejarah IT Forensik

Barang

bukti yang berasal dari komputer telah muncul dalam persidangan hampir 30

tahun. Awalnya, hakim menerima bukti tersebut tanpa melakukan pembedaan dengan

bentuk bukti lainnya. Sesuai dengan kemajuan teknologi komputer, perlakuan

serupa dengan bukti tradisional menjadi ambigu. US Federal Rules of Evidence

1976 menyatakan permasalahan tersebut sebagai masalah yang rumit. Hukum lainnya

yang berkaitan dengan kejahatan komputer:

- The Electronic Communications Privacy Act 1986, berkaitan dengan penyadapan peralatan elektronik.

- The Computer Security Act 1987 (Public Law 100-235), berkaitan dengan keamanan sistem komputer pemerintahan.

- Economic Espionage Act 1996, berhubungan dengan pencurian rahasia dagang.

Pada

akhirnya, jika ingin menyelesaikan suatu “misteri komputer” secara efektif,

diperlukan pengujian sistem sebagai seorang detektif, bukan sebagai user. Sifat

alami dari teknologi Internet memungkinkan pelaku kejahatan untuk

menyembunyikan jejaknya. Kejahatan komputer tidak memiliki batas geografis.

Pengertian IT Forensik

IT

Forensik adalah cabang dari ilmu komputer tetapi menjurus ke bagian forensik

yaitu berkaitan dengan bukti hukum yang ditemukan di komputer dan media

penyimpanan digital. Komputer forensik juga dikenal sebagai Digital Forensik.

Kata forensik itu sendiri secara umum artinya membawa ke pengadilan. IT

Forensik merupakan ilmu yang berhubungan dengan pengumpulan fakta dan bukti pelanggaran

keamanan sistem informasi serta validasinya menurut metode yang digunakan

(misalnya metode sebab-akibat), di mana IT Forensik bertujuan untuk mendapatkan

fakta-fakta objektif dari sistem informasi. Fakta-fakta tersebut setelah di

verifikasi akan menjadi bukti-bukti yang akan di gunakan dalam proses hukum,

selain itu juga memerlukan keahlian dibidang IT (termasuk diantaranya hacking)

dan alat bantu (tools) baik hardware maupun software.

Contoh

barang bukti dalam bentuk elektronik atau data seperti :

- Komputer

- Hardisk

- MMC

- CD

- Flashdisk

- Camera Digital

- Simcard/hp

Tujuan IT Forensik

Tujuan

dari IT forensik adalah untuk menjelaskan keadaan artefak digital terkini.

Artefak Digital dapat mencakup sistem komputer, media penyimpanan (seperti hard

disk atau CD-ROM), dokumen elektronik (misalnya pesan email atau gambar JPEG)

atau bahkan paket-paket yang secara berurutan bergerak melalui jaringan. Kejahatan

Komputer dibagi menjadi dua, yaitu :

1) Komputer

fraud.

Kejahatan

atau pelanggaran dari segi sistem organisasi komputer.

2) Komputer

crime.

Merupakan

kegiatan berbahaya dimana menggunakan media komputer dalam melakukan

pelanggaran hukum.

Terminologi IT Forensik

Bukti

digital (digital evidence) adalah informasi yang didapat dalam bentuk atau

format digital, contohnya e-mail. Empat elemen kunci forensik dalam teknologi

informasi, antara lain :

- Bukti digital (digital evidence)adalah informasi yang didapat dalam bentuk atau format digital, contohnya e- mail.

- Empat elemen kunci forensik dalam teknologi informasi, antara lain :

a. Identifikasi dari bukti digital.

Merupakan tahapan paling awal forensik dalam teknologi informasi. Pada tahapan ini dilakukan identifikasi dimana bukti itu berada, dimana bukti itu disimpan dan bagaimana penyimpanannya untuk mempermudah tahapan selanjutnya.

b. Penyimpanan bukti digital.

Termasuk tahapan yang paling kritis dalam forensik. Bukti digital dapat saja hilang karena penyimpanannya yang kurang baik.

c. Analisa bukti digital.

Pengambilan, pemrosesan, dan interpretasi dari bukti digital merupakan bagian penting dalam analisa bukti digital.

d. Presentasi bukti digital.

Proses persidangan dimana bukti digital akan diuji dengan kasus yang ada. Presentasi disini berupa penunjukkan bukti digital yang berhubungan dengan kasus yang disidangkan.

Tools It Forensik

Safe Back.

Dipasarkan sejak tahun 1990 untuk penegakan Hukum dan Kepolisian. Digunakan

oleh FBI dan Divisi Investigasi Kriminal IRS. Berguna untuk pemakaian partisi

tunggal secara virtual dalam segala ukuran. File Image dapat ditransformasikan

dalam format SCSI atau media storage magnetik lainnya.

EnCase.

Seperti SafeBack yang merupakan program berbasis karakter, EnCase adalah

program dengan fitur yang relatif mirip, denganInterface GUI yang mudah dipakai

oleh tekhnisi secara umum. Dapat dipakai dengan Multiple Platform seperti

Windows NT atau Palm OS. Memiliki fasilitas dengan Preview Bukti, Pengkopian

target,Searching dan Analyzing.

Pro Discover.

Aplikasi berbasis Windows yang didesain oleh tim Technology Pathways forensics.

Memiliki kemampuan untuk merecover file yang telah terhapus dari space storage

yang longgar, mengalanalisis Windows 2000/NT data stream untuk data yang

terhidden, menganalisis data image yang diformat oleh kemampuandd UNIX dan

menghasilkan laporan kerja.

Prosedur Forensik

Berikut

prosedur forensik yang umum di gunakan antara lain :

·

Membuat copies dari keseluruhan log

data, files, daln lain-lain yang dianggap perlu pada media terpisah.

·

Membuat fingerprint dari data secara

matematis.

·

Membuat fingerprint dari copies secvara

otomatis.

·

Membuat suatu hashes masterlist.

·

Dokumentasi yang baik dari segala

sesuatu yang telah dikerjakan.

Undang – Undang IT Forensik

Secara

umum, materi Undang-Undang Informasi dan Transaksi Elektronik (UU ITE) dibagi

menjadi dua bagian besar, yaitu pengaturan mengenai informasi dan transaksi

elektronik dan pengaturan mengenai perbuatan yang dilarang. Pengaturan mengenai

informasi dan transaksi elektronik mengacu pada beberapa instrumen

internasional, seperti UNCITRAL Model Law on eCommerce dan UNCITRAL Model Law

on eSignature. Bagian ini dimaksudkan untuk mengakomodir kebutuhan para pelaku

bisnis di internet dan masyarakat umumnya guna mendapatkan kepastian hukum

dalam melakukan transaksi elektronik. Beberapa materi yang diatur, antara lain:

- pengakuan informasi/dokumen elektronik sebagai alat bukti hukum yang sah (Pasal 5 & Pasal 6 UU ITE);

- tanda tangan elektronik (Pasal 11 & Pasal 12 UU ITE);

- penyelenggaraan sertifikasi elektronik (certification authority, Pasal 13 & Pasal 14 UU ITE);

- penyelenggaraan sistem elektronik (Pasal 15 & Pasal 16 UU ITE);

Beberapa

materi perbuatan yang dilarang (cybercrimes) yang diatur dalam UU ITE, antara

lain:

- konten ilegal, yang terdiri dari, antara lain: kesusilaan, perjudian, penghinaan/pencemaran nama baik, pengancaman dan pemerasan (Pasal 27, Pasal 28, dan Pasal 29 UU ITE);

- akses ilegal (Pasal 30);

- intersepsi ilegal (Pasal 31);

- gangguan terhadap data (data interference, Pasal 32 UU ITE);

- gangguan terhadap sistem (system interference, Pasal 33 UU ITE);

- penyalahgunaan alat dan perangkat (misuse of device, Pasal 34 UU ITE);

Sejarah IT Forensik

Barang bukti yang berasal dari komputer telah muncul

dalam persidangan hampir 30 tahun. Awalnya, hakim menerima

bukti tersebut tanpa melakukan pembedaan dengan bentuk bukti lainnya. Sesuai dengan kemajuan teknologi komputer, perlakuan serupa

dengan bukti tradisional menjadi ambigu. US Federal Rules of

Evidence 1976 menyatakan permasalahan tersebut sebagai masalah yang rumit. Hukum lainnya yang berkaitan dengan kejahatan

komputer:

· The Electronic

Communications Privacy Act 1986, berkaitan dengan penyadapan peralatan elektronik.

· The Computer

Security Act 1987 (Public Law 100-235), berkaitan dengan keamanan sistem komputer pemerintahan.

·

Economic Espionage

Act 1996, berhubungan dengan pencurian rahasia dagang.

Pada akhirnya, jika ingin menyelesaikan suatu “misteri

komputer” secara efektif, diperlukan pengujian sistem sebagai

seorang detektif, bukan sebagai user. Sifat alami dari teknologi Internet

memungkinkan pelaku kejahatan untuk menyembunyikan jejaknya.

Kejahatan komputer tidak memiliki batas geografis.

Kejahatan bisa dilakukan dari jarak dekat, atau

berjarak ribuan kilometer jauhnya dengan hasil yang serupa. Bagaimanapun pada saat yang sama, teknologi memungkinkan

menyingkap siapa dan bagaimana itu dilakukan.

Dalam komputer forensik, sesuatu tidak selalu seperti kelihatannya. Penjahat biasanya selangkah lebih maju dari penegak hukum,

dalam melindungi diri dan menghancurkan barang bukti. Merupakan

tugas ahli komputer forensik untuk menegakkan hukum dengan mengamankan barang bukti, rekonstruksi kejahatan, dan menjamin jika bukti

yang dikumpulkan itu berguna di persidangan.

Pengertian IT

Forensik

Beberapa pengertian sederhana mengenai IT Forensik :

1.

Definisi

sederhana, yaitu penggunaan sekumpulan prosedur untuk melakukan pengujian

secara menyeluruh suatu sistem komputer dengan mempergunakan software dan tool

untuk memelihara barang bukti tindakan kriminal.

2.

Menurut Noblett,

yaitu berperan untuk mengambil, menjaga, mengembalikan, dan menyajikan data

yang telah diproses secara elektronik dan disimpan di media komputer.

3.

Menurut Judd

Robin, yaitu penerapan secara sederhana dari penyidikan komputer dan teknik

analisisnya untuk menentukan bukti-bukti hukum yang mungkin.

IT Forensik adalah cabang dari ilmu komputer tetapi

menjurus ke bagian forensik yaitu berkaitan dengan bukti hukum yang ditemukan

di komputer dan media penyimpanan digital. Komputer forensik juga dikenal

sebagai Digital Forensik. Kata forensik itu sendiri secara umum artinya membawa

ke pengadilan. IT Forensik merupakan ilmu yang berhubungan dengan pengumpulan

fakta dan bukti pelanggaran keamanan sistem informasi serta validasinya menurut

metode yang digunakan (misalnya metode sebab-akibat), di mana IT Forensik

bertujuan untuk mendapatkan fakta-fakta objektif dari sistem informasi.

Fakta-fakta tersebut setelah di verifikasi akan menjadi bukti-bukti yang akan

di gunakan dalam proses hukum, selain itu juga memerlukan keahlian dibidang IT

(termasuk diantaranya hacking) dan alat bantu (tools) baik hardware maupun

software.

Contoh barang bukti dalam bentuk elektronik atau data seperti :

·

Komputer

·

Hardisk

·

MMC

·

CD

·

Flashdisk

·

Camera Digital

·

Simcard/hp

Data atau barang bukti tersebut diatas diolah dan dianalisis menggunakan software dan alat khusus untuk dimulainya IT Forensik, Hasil dari IT Forensik adalah sebuah Chart data Analisis komunikasi data target.

Tujuan IT Forensik

Tujuan dari IT forensik adalah untuk menjelaskan

keadaan artefak digital terkini. Artefak Digital dapat mencakup sistem

komputer, media penyimpanan (seperti hard disk atau CD-ROM), dokumen elektronik

(misalnya pesan email atau gambar JPEG) atau bahkan paket-paket yang secara

berurutan bergerak melalui jaringan. Bidang IT forensik juga memiliki

cabang-cabang di dalamnya seperti firewall forensik, forensik jaringan, database forensik, dan forensik

perangkat mobile. Dari data yang diperoleh melalui survey oleh FBI dan The

Computer Security Institute, pada tahun 1999 mengatakan bahwa 51% responden

mengakui bahwa mereka telah menderita kerugian terutama dalam bidang finansial

akibat kejahatan komputer. Kejahatan Komputer dibagi menjadi dua, yaitu :

1.

Komputer fraud.

Kejahatan atau pelanggaran dari segi sistem organisasi

komputer.

2.

Komputer crime.

Merupakan kegiatan berbahaya dimana menggunakan media

komputer dalam melakukan pelanggaran hukum.

Terminologi IT

Forensik

Bukti digital (digital evidence) adalah informasi yang

didapat dalam bentuk atau format digital, contohnya e-mail. Empat elemen kunci

forensik dalam teknologi informasi, antara lain :

1.

Bukti digital

(digital evidence).

adalah informasi yang didapat dalam bentuk atau format

digital, contohnya e- mail.

2.

Empat elemen kunci

forensik dalam teknologi informasi, antara lain :

a.

Identifikasi dari

bukti digital.

Merupakan

tahapan paling awal forensik dalam teknologi informasi. Pada tahapan ini

dilakukan identifikasi dimana bukti itu berada, dimana bukti itu disimpan dan

bagaimana penyimpanannya untuk mempermudah tahapan selanjutnya.

b.

Penyimpanan bukti

digital.

Termasuk

tahapan yang paling kritis dalam forensik. Bukti digital dapat saja hilang

karena penyimpanannya yang kurang baik.

c.

Analisa bukti

digital.

Pengambilan,

pemrosesan, dan interpretasi dari bukti digital merupakan bagian penting dalam

analisa bukti digital.

d.

Presentasi bukti

digital.

Proses persidangan

dimana bukti digital akan diuji dengan kasus yang ada. Presentasi disini berupa

penunjukkan bukti digital yang berhubungan dengan kasus yang disidangkan.

Tools It Forensik

Safe Back. Dipasarkan sejak tahun 1990 untuk penegakan

Hukum dan Kepolisian. Digunakan oleh FBI dan Divisi Investigasi Kriminal IRS.

Berguna untuk pemakaian partisi tunggal secara virtual dalam segala ukuran. File

Image dapat ditransformasikan dalam format SCSI atau media storage magnetik

lainnya.

EnCase. Seperti SafeBack yang merupakan program

berbasis karakter, EnCase adalah program dengan fitur yang relatif mirip,

denganInterface GUI yang mudah dipakai oleh tekhnisi secara umum. Dapat dipakai

dengan Multiple Platform seperti Windows NT atau Palm OS. Memiliki fasilitas

dengan Preview Bukti, Pengkopian target,Searching dan Analyzing.

Pro Discover. Aplikasi berbasis Windows yang didesain

oleh tim Technology Pathways forensics. Memiliki kemampuan untuk merecover file

yang telah terhapus dari space storage yang longgar, mengalanalisis Windows

2000/NT data stream untuk data yang terhidden, menganalisis data image yang

diformat oleh kemampuandd UNIX dan menghasilkan laporan kerja.

·

Auditing Around The Computer dan Through The Computer

Auditing adalah proses sistematik dengan tujuan untuk

mendapatkan dan mengevaluasi fakta yang berkaitan dengan asersi mengenai

kejadian dan tindakan ekonomi untuk memastikan kesesuaian antara asersi dengan

kriteria yang ditetapkan dan mengkomunikasikan hasilnya kepada pemakai yang

berkepentingan.

·

Auditing-around the computer

Pendekatan audit dengan memperlakukan komputer sebagai

kotak hitam, teknik ini tidak menguji langkah langkah proses secara langsung,

hanya berfokus pada input dan output dari sistem computer.

Kelemahannya:

a.

Umumnya data base

mencakup jumlah data yang banyak dan sulit untuk ditelusuri secara manual

b.

Tidak membuat

auditor memahami sistem computer lebih baik

c. Mengabaikan

pengendalian sistem, sehingga rawan terhadap kesalahan dan kelemahan potensial

dalam system.

d.

Lebih berkenaan

dengan hal yang lalu dari pada audit yang preventif

e.

Kemampuan computer

sebagai fasilitas penunjang audit mubazir

f.

Tidak mencakup

keseluruhan maksud dan tujuan audit

·

Auditing-through the computer

Pendekatan audit yang berorientasi computer yang

secara langsung berfokus pada operasi pemrosesan dalam system computer dengan

asumsi bila terdapat pengendalian yang memadai dalam pemrosesan, maka kesalahan

dan penyalahgunaan dapat dideteksi.

·

Faktor- faktor Penyebab Kejahatan Komputer

Beberapa faktor yang menyebabkan kejahatan komputer

makin marak dilakukan antara lain adalah:

1.

Akses internet

yang tidak terbatas.

2.

Kelalaian pengguna

komputer. Hal ini merupakan salah satu penyebab utama kejahatan komputer.

3. Mudah dilakukan

dengan resiko keamanan yang kecil dan tidak diperlukan peralatan yang super modern.

Walaupun kejahatan komputer mudah untuk dilakukan tetapi akan sangat sulit

untuk melacaknya, sehingga ini mendorong para pelaku kejahatan untuk terus

melakukan hal ini.

4. Para pelaku

merupakan orang yang pada umumnya cerdas, mempunyai rasa ingin tahu yang besar,

dan fanatik akan teknologi komputer. Pengetahuan pelaku kejahatan komputer

tentang cara kerja sebuah komputer jauh diatas operator komputer.

5.

Sistem keamanan jaringan

yang lemah.

6. Kurangnya

perhatian masyarakat. Masyarakat dan penegak hukum saat ini masih memberi

perhatian yang sangat besar terhadap kejahatan konvesional. Pada kenyataannya

para pelaku kejahatan komputer masih terus melakukan aksi kejahatannya.

7.

Belum adanya

undang-undang atau hukum yang mengatur tentang kejahatan komputer.

Prosedur Forensik

Berikut prosedur forensik yang umum di gunakan antara

lain :

· Membuat copies

dari keseluruhan log data, files, daln lain-lain yang dianggap perlu pada media

terpisah.

·

Membuat

fingerprint dari data secara matematis.

·

Membuat

fingerprint dari copies secvara otomatis.

·

Membuat suatu

hashes masterlist.

·

Dokumentasi yang

baik dari segala sesuatu yang telah dikerjakan.

Sedangkan tools yang biasa digunakan untuk kepentingan komputer forensik, secara garis besar dibedakan secara hardware dan software. Hardware tools forensik memiliki kemampuan yang beragam mulai dari yang sederhana dengan komponen singlepurpose seperti write blocker sampai sistem komputer lengkap dengan kemampuan server seperti F.R.E.D (Forensic Recovery of Evidence Device). Sementara software tools forensik dapat dikelompokkan kedalam dua kelompok yaitu aplikasi berbasis command line dan aplikasi berbasis GUI.

Berikut contoh

Software tools forensik, yaitu :

·

Viewers (QVP

http://www.avantstar.com dan http://www.thumbsplus.de)

·

Erase/Unerase

tools: Diskscrub/Norton utilities)

·

Hash utility (MD5,

SHA1)

·

Text search

utilities (search di http://www.dtsearch.com/ )

·

Drive imaging

utilities (Ghost, Snapback, Safeback,…)

·

Forensic toolkits.

Unix/Linux: TCT The Coroners Toolkit/ForensiX dan Windows: Forensic Toolkit

·

Disk editors

(Winhex,…)

·

Forensic

·

acquisition tools

(DriveSpy, EnCase, Safeback, SnapCopy,…)

·

Write-blocking

tools (FastBlochttp://www.guidancesoftware.com) untuk memproteksi bukti-bukti.

Salah satu aplikasi yang dapat digunakan untuk analisis digital adalah Forensic Tools Kit (FTK) dari Access Data Corp (www.accesdata.com). FTK sebenarnya adalah aplikasi yang sangat memadai untuk kepentingan implementasi komputer forensik. Tidak hanya untuk kepentingan analisa bukti digital saja, juga untuk kepentingan pemrosesan bukti digital serta pembuatan laporan akhir untuk kepentingan presentasi bukti digital.

Alasan Penggunaan

:

Ada banyak alasan-alasan untuk menggunakan teknik IT

forensik: Dalam kasus hukum, teknik komputer forensik sering digunakan untuk

menganalisis sistem komputer milik terdakwa ( dalam kasus pidana ) atau milik

penggugat ( dalam kasus perdata ).

·

Untuk memulihkan

data jika terjadi kegagalan atau kesalahan hardware atau software.

·

Untuk menganalisa

sebuah sistem komputer setelah terjadi perampokan, misalnya untuk menentukan

bagaimana penyerang memperoleh akses dan apa yang penyerang itu lakukan.

· Untuk mengumpulkan

bukti untuk melawan seorang karyawan yang ingin diberhentikan oleh organisasi.

·

Untuk mendapatkan

informasi tentang bagaimana sistem komputer bekerja untuk tujuan debugging,

optimasi kinerja, atau reverse-engineering.

Undang – Undang IT Forensik

Secara umum, materi Undang-Undang Informasi dan

Transaksi Elektronik (UU ITE) dibagi menjadi dua

bagian besar, yaitu pengaturan mengenai informasi dan transaksi elektronik dan

pengaturan mengenai perbuatan yang dilarang. Pengaturan mengenai informasi dan

transaksi elektronik mengacu pada beberapa instrumen internasional, seperti

UNCITRAL Model Law on eCommerce dan UNCITRAL Model Law on eSignature. Bagian

ini dimaksudkan untuk mengakomodir kebutuhan para pelaku bisnis di internet dan

masyarakat umumnya guna mendapatkan kepastian hukum dalam melakukan transaksi

elektronik. Beberapa materi yang diatur, antara lain:

1.

pengakuan

informasi/dokumen elektronik sebagai alat bukti hukum yang sah (Pasal 5 &

Pasal 6 UU ITE);

2.

tanda tangan

elektronik (Pasal 11 & Pasal 12 UU ITE);

3.

penyelenggaraan

sertifikasi elektronik (certification authority, Pasal 13 & Pasal 14 UU

ITE);

4.

penyelenggaraan

sistem elektronik (Pasal 15 & Pasal 16 UU ITE);

Beberapa materi perbuatan yang dilarang (cybercrimes)

yang diatur dalam UU ITE, antara lain:

1.

konten ilegal,

yang terdiri dari, antara lain: kesusilaan, perjudian, penghinaan/pencemaran

nama baik, pengancaman dan pemerasan (Pasal 27, Pasal 28, dan Pasal 29 UU ITE);

2.

akses ilegal

(Pasal 30);

3.

intersepsi ilegal

(Pasal 31);

4.

gangguan terhadap

data (data interference, Pasal 32 UU ITE);

5.

gangguan terhadap

sistem (system interference, Pasal 33 UU ITE);

6.

penyalahgunaan

alat dan perangkat (misuse of device, Pasal 34 UU ITE);

Contoh Kasus IT Forensik

Pembobolan ATM

Dengan Teknik ATM Skimmer Scam

Belakangan ini Indonesia sedang diramaikan dengan berita “pembobolan ATM“. Para nasabah tiba-tiba saja kehilangan saldo rekeningnya akibat dibobol oleh orang-orang yang tidak bertanggung jawab. Untuk masalah tipu-menipu dan curi-mencuri adalah hal yang sepertinya sudah sangat biasa di Indonesia. Hal ini mungkin diakibatkan oleh kurangnya kesempatan kerja dan tidak meratanya pendapatan.

Berdasarkan data yang ada di TV dan surat kabar. Kasus

pembobolan ATM ini di Indonesia (minggu-minggu ini) dimulai di Bali, dengan

korban nasabah dari 5 bank besar yakni BCA, Bank Mandiri, BNI, BII dan Bank

Permata. Diindikasikan oleh polisi dilakukan dengan menggunakan teknik skimmer.

Modus pembobolan

ATM dengan menggunakan skimmer adalah:

1. Pelaku datang ke

mesin ATM dan memasangkan skimmer ke mulut slot kartu ATM. Biasanya dilakukan

saat sepi. Atau biasanya mereka datang lebih dari 2 orang dan ikut mengantri.

Teman yang di belakang bertugas untuk mengisi antrian di depan mesin ATM

sehingga orang tidak akan memperhatikan dan kemudian memeriksa pemasangan

skimmer.

2.

Setelah dirasa

cukup (banyak korban), maka saatnya skimmer dicabut.

3. Inilah saatnya

menyalin data ATM yang direkam oleh skimmer dan melihat rekaman no PIN yang

ditekan korban.

4. Pada proses ketiga

pelaku sudah memiliki kartu ATM duplikasi (hasil generate) dan telah memeriksa

kevalidan kartu. Kini saatnya untuk melakukan penarikan dana. Biasanya kartu

ATM duplikasi disebar melalui jaringannya keberbagai tempat. Bahkanada juga

yang menjual kartu hasil duplikasi tersebut.

Sumber :

-

iqbalhabibie.staff.gunadarma.ac.id/Downloads/files/30322/4.IT+forensics.pdf

-

dirboyz.esy.es/Materi/01%20Etika%20Profesi/HO-05%20IT%20Forensics.pdf

-

e-dokumen.kemenag.go.id/files/VQ2Hv7uT1339506324.pdf

-

journal.uii.ac.id/index.php/Snati/article/viewFile/1634/1409

-

http://tekno.liputan6.com/read/2302264/mengenal-modus-pembobolan-atm-melalui-teknik-skimming

Subscribe to:

Posts (Atom)

- Follow Us on Twitter!

- "Join Us on Facebook!

- RSS

Contact